使用錢包的安全檢查要點 - 以 KryptoGO Wallet 為例

2022-01-24

相關文章

KYC、KYB、KYA 是什麼?使用虛擬資產收付款的企業,實際需要查什麼

企業開始收 USDT 後,財務流程會怎麼改變?CFO 必讀的穩定幣收款指南

當一個欄位填錯:企業金流為何需要風險邊界

熱門文章

KryptoGO 介紹:去中心化錢包,自己的錢自己保管!

【8/3 駭客大事件】Solana 生態系錢包被盜危機,我該如何自保?

在元宇宙的 10 個注意事項,保護你的加密資產

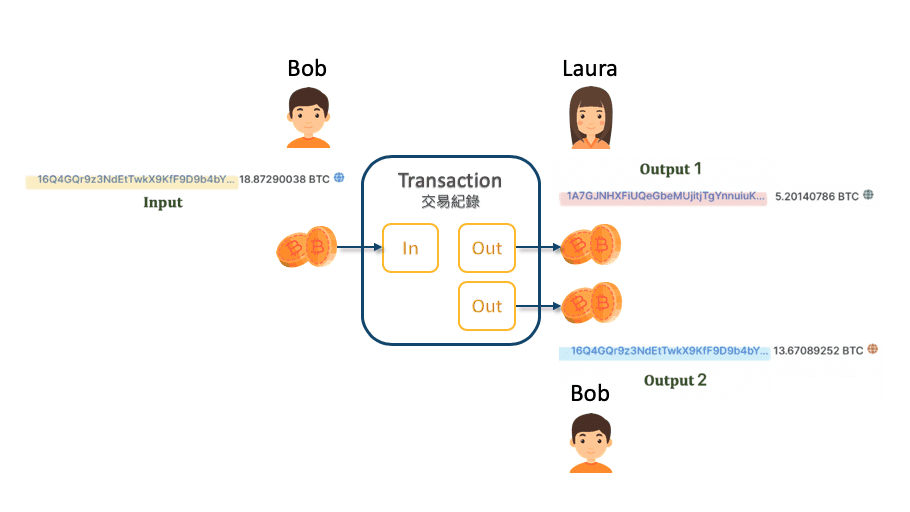

Blockchain 101 (下集) — 從區塊鏈瀏覽器一窺比特幣『公開式帳本』& UTXO 記帳模式

NFT 正改變社群的行銷樣貌 — 使用 KryptoGO 賦能

熱門標籤

熱門文章最新資訊NFT區塊鏈DeFi資訊安全金融監管產品更新